Jag har ibland fått kritik för att jag inte bara rekommenderar Joomla på Joomlaguide.wordpress.com och ibland till och med är kritisk mot Joomla. Men jag gillar Joomla, men det är som att köra Volvo resten av livet, ibland måste man köra med annat.

Nu har ”TeamWinemaster.se” blivit ”Nya TeamWinemaster.se” och detta från Joomla 1.0 till Joomla 1.5 och detta på grund av något script (virus) som enormt många har råkat ut för.

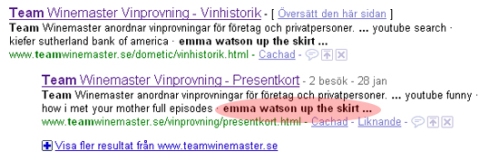

Nedan kan ni se vad sökresultaten har blivit pga detta script och det är många svenska och utländska sidor som råkat ut för detta.

Sök på följande på google.com och se hur många andra som råkat ut för detta:

”emma watson up the skirt” site:se

Det som händer är att varenda php-fil eller visa utvalda har en liten kodsnutt i början av filerna bestående av bland annat ”<?php /**/eval(base64” och eftersom det är tusentals filer i en Joomla-installation så kändes det som en omöjlighet att få bukt med detta och varje gång jag försökt ta bort detta script så har det återkommit någon vecka senare. Nedan är några tips på vad ni kan göra för att öka säkerheten, men det finns mer security-inställningar att göra som ni hittar på joomla.org

- Tänk på att göra backuper regelbundet

- Flytta gärna configuration.php utanför root-biblioteket.

- Uppgradera om möjlighet finns från Joomla 1.0 till Joomla 1.5

Med vänliga hälsningar

Peder Molin

070-595 7713

Besök gärna TeamWinemaster.se och rösta på vad ni tycker om vår nya design som vi har försökt hålla stilren och utan för mycket flash och rörighet.

Tackar, bra tips!

En viktig detalj om din sajt blivit hackad är dock även att börja med att byta ftp-lösenord. Har den blivit hackad en gång har någon annan med största sannolikhet tillgång till dina ftp-uppgifter. Antingen via Maleware på din dator eller från config.php på din Joomla! installation.

Om flera av dina sajter hackas är risken stor att du fått malewere som hämtat ftp-uppgifter lokalt. Extra farligt om man använder Filezilla, eftersom alla lösenord lagras i klartext i en xml-fil där.

En annan virus-variant som är vanlig om din Joomla!-sajt blir hackad är gumblar – lyckligtvis finns det ett script som hjälper dig att rensa bort alla infekterade rader.

http://justcoded.com/article/gumblar-family-virus-removal-tool/

Det verkar som många av de drabbade har sin webbplats på b-one 🙂

Hej Daniel,

I mitt fall var inte b-one. Men det behöver kanske inte vara att man är skyldig själv säkerhetsmässigt utan det kan nog vara hostingen som man ligger hos som man varit bristfällig.

Som Lars skrev så är det nog bra att inte spara lösenord i Filezilla om man använder sig av den som FTP-klient.

Med vänliga hälsningar

Peder Molin

Jag har haft tur som inte råkat ut för detta, men å andra sidan använder jag inte joomla heller.

Men ett litet tips för dem som vill försöka lösa problemet.

har du ssh access till servern så bör du kunna hitta alla förekomster av koden med ”grep -r textsträng katalog”

annars kan denna lilla kombination hjälpa (glöm inte att backa upp först)

#!/bin/sh

#insert.sh skript som letar upp alla php filer och kör sed kommandot

#

EXT=’php’

PWD=`pwd`

for file in `find . -name ”*.$EXT*”` ;do `sed -i -f $PWD/insert.cmd $file` ; done

# EOF

# insert.cmd

# byter ut alla förekomster av en sträng

#

/BYT UT MIG MOT FULKODEN/s\

SKRIV IN VAD NI VILL HA ISTÄLLET T.EX

# EOF

denna kombination av script bör byta ut alla förekomster av fulkoden.

Inga garantier, och glöm inte att backa upp först.